Last edited:

nicht vergessen: UEFI-Zertifikate Eurer EFI-Disk Instanzen 06.2026!

- Thread starter Treptower

- Start date

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Oh mann das habe ich noch gar nicht auf dem Schirm gehabt. Jetzt fange ich an zu schwitzen.

Wir sind dieses Jahr von VMWare zu Proxmox gewechselt. (Migration läuft gerade noch).

In meinem momentan 5- Host Cluster (~300 VMs) ist für einen Host Secure Boot aktiviert. Reicht es hier Secure Boot für den Host zu deaktivieren, oder muss ich jetzt nen ganzen Haufen VMs anfassen?

Wir sind dieses Jahr von VMWare zu Proxmox gewechselt. (Migration läuft gerade noch).

In meinem momentan 5- Host Cluster (~300 VMs) ist für einen Host Secure Boot aktiviert. Reicht es hier Secure Boot für den Host zu deaktivieren, oder muss ich jetzt nen ganzen Haufen VMs anfassen?

Der Host hat ja erstmal nichts mit den VMs zu tun. Wenn der Host ein aktuelles BIOS hat und dort alle neuen Zertifikate hinterlegt sind, kannst du ihn so belassen.

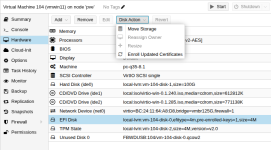

Was die VMs angeht, das kommt drauf an, welche VMs EFI+SecureBoot nutzen. Die sollten auf jeden Fall umgestellt werden. Aber auch hier kann man natürlich SecureBoot deaktivieren. Oder für Windows Servern die Zertifikate in PVE ausrollen:

Kommt ein False, dann die beiden Befehle ausführen:

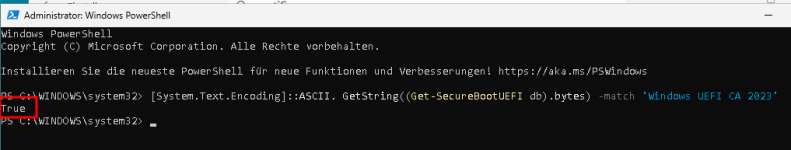

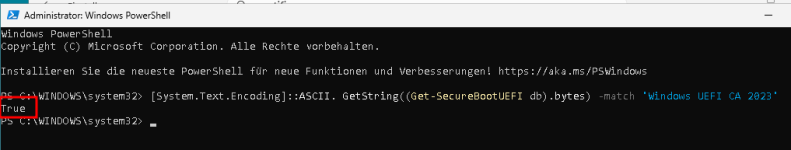

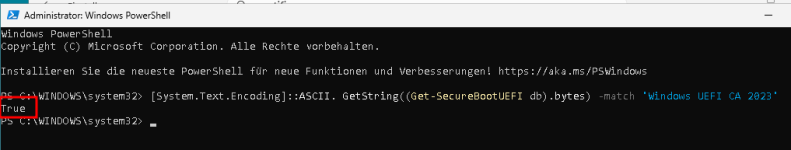

Dann 2x neustarten und danach wieder in der PS prüfen mit

Ein True gibt grünes Licht. ;-)

dmesg | grep cert gibt dir Auskunft. Falls nicht, dann musst du im BIOS SecureBoot deaktivieren.Was die VMs angeht, das kommt drauf an, welche VMs EFI+SecureBoot nutzen. Die sollten auf jeden Fall umgestellt werden. Aber auch hier kann man natürlich SecureBoot deaktivieren. Oder für Windows Servern die Zertifikate in PVE ausrollen:

qm enroll-efi-keys VM-ID und dann in Windows in einer administrativen PowerShell [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match ‘Windows UEFI CA 2023’ ausführen.Kommt ein False, dann die beiden Befehle ausführen:

Code:

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot” -Name “AvailableUpdates” -Value 0x40

Start-ScheduledTask -TaskName “\Microsoft\Windows\PI\Secure-Boot-Update”Dann 2x neustarten und danach wieder in der PS prüfen mit

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match ‘Windows UEFI CA 2023’Ein True gibt grünes Licht. ;-)

Last edited:

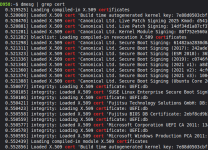

Ich steuer hier einfach mal zwei Beispiele in Form von Screenshots bei.dmesg | grep cert

Meine Refurbished Fujitsu D958 Mint Kiste bei der ich vor einigen Monaten mal ein BIOS Update gemacht habe und für die es tatsächlich auch noch ein neues BIOS von 2025 gab.

Meine Refurbished Fujitsu D957 Proxmox Host Kiste bei der ich seit Jahren kein BIOS-Update mehr gemacht habe und aktuell auch gar nicht weiß von wann dann die letzte verfügbare BIOS-Version überhaupt ist. Danach sollte ich jetzt vermutlich mal schauen.

VG Jim

Haben beide noch keine aktuellen Zertifikate im BIOS installiert.

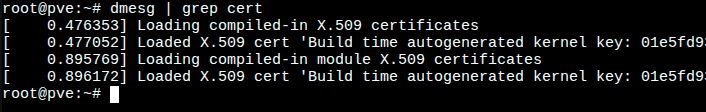

So sollte es aussehen:

oder so:

PS: wobei ich mir bei den Fujitsu und den Proxmox Zertifikaten nicht sicher bin.

So sollte es aussehen:

Code:

root@pve:~# dmesg | grep cert

[ 0.510865] Loading compiled-in X.509 certificates

[ 0.511303] Loaded X.509 cert 'Build time autogenerated kernel key: 4a679945f66dced768781cfb6eed3b43f2a2cebe'

[ 0.759472] integrity: Loading X.509 certificate: UEFI:db

[ 0.759495] integrity: Loaded X.509 cert 'Microsoft Corporation UEFI CA 2011: 13adbf4309bd82709c8cd54f316ed522988a1bd4'

[ 0.759496] integrity: Loading X.509 certificate: UEFI:db

[ 0.759505] integrity: Loaded X.509 cert 'Microsoft Windows Production PCA 2011: a92902398e16c49778cd90f99e4f9ae17c55af53'

[ 0.759506] integrity: Loading X.509 certificate: UEFI:db

[ 0.759513] integrity: Loaded X.509 cert 'UEFIappl1: bacbd1866364e297ef689bd204133fd28731f668'

[ 0.759514] integrity: Loading X.509 certificate: UEFI:db

[ 0.759520] integrity: Loaded X.509 cert 'Microsoft Corporation: Windows UEFI CA 2023: aefc5fbbbe055d8f8daa585473499417ab5a5272'

[ 0.760457] integrity: Loading X.509 certificate: UEFI:MokListRT (MOKvar table)

[ 0.760889] integrity: Loaded X.509 cert 'Proxmox Server Solutions GmbH: Secure Boot CA: b5f1b11e482db5869329cb975aa35205f872cd7a'

[ 0.760894] Loading compiled-in module X.509 certificates

[ 0.761243] Loaded X.509 cert 'Build time autogenerated kernel key: 4a679945f66dced768781cfb6eed3b43f2a2cebe'oder so:

Code:

root@pve-m5:~# dmesg | grep cert

[ 0.519715] Loading compiled-in X.509 certificates

[ 0.520076] Loaded X.509 cert 'Build time autogenerated kernel key: 4a679945f66dced768781cfb6eed3b43f2a2cebe'

[ 0.715108] integrity: Loading X.509 certificate: UEFI:db

[ 0.715126] integrity: Loaded X.509 cert 'Microsoft UEFI CA 2023: 81aa6b3244c935bce0d6628af39827421e32497d'

[ 0.715127] integrity: Loading X.509 certificate: UEFI:db

[ 0.715134] integrity: Loaded X.509 cert 'Microsoft Corporation: Windows UEFI CA 2023: aefc5fbbbe055d8f8daa585473499417ab5a5272'

[ 0.715135] integrity: Loading X.509 certificate: UEFI:db

[ 0.715317] integrity: Loaded X.509 cert 'Fujitsu Technology Solutions GmbH: DB: 9d8e0a4aa809435e7318cc863546eacfa37403e6'

[ 0.715317] integrity: Loading X.509 certificate: UEFI:db

[ 0.715324] integrity: Loaded X.509 cert 'SUSE Linux Enterprise Secure Boot Signkey: 3fb077b6cebc6ff2522e1c148c57c777c788e3e7'

[ 0.715325] integrity: Loading X.509 certificate: UEFI:db

[ 0.715331] integrity: Loaded X.509 cert 'Fujitsu Technology Solutions: FTS Linux module signing key: febf4f2f1b2d2ea95b6c280699cd2ab1a0b742f3'

[ 0.715331] integrity: Loading X.509 certificate: UEFI:db

[ 0.715418] integrity: Loaded X.509 cert 'Fujitsu Limited: DB: 3fed9745e0eb46b35dbcb9f65e61c41ab5a30405'

[ 0.715419] integrity: Loading X.509 certificate: UEFI:db

[ 0.715504] integrity: Loaded X.509 cert 'FUJITSU Software: Fujitsu BIOS DB FJMW Certificate: 74ad174acf5fa0378680c24d2875e04223cf47a9'

[ 0.715505] integrity: Loading X.509 certificate: UEFI:db

[ 0.715588] integrity: Loaded X.509 cert 'Fujitsu BIOS DB Certificate: 2ebf8cd9b3324e874ef4e790ea6d1585'

[ 0.715589] integrity: Loading X.509 certificate: UEFI:db

[ 0.715597] integrity: Loaded X.509 cert 'Microsoft Corporation UEFI CA 2011: 13adbf4309bd82709c8cd54f316ed522988a1bd4'

[ 0.715597] integrity: Loading X.509 certificate: UEFI:db

[ 0.715604] integrity: Loaded X.509 cert 'Microsoft Windows Production PCA 2011: a92902398e16c49778cd90f99e4f9ae17c55af53'

[ 0.715734] integrity: Revoking X.509 certificate: UEFI:dbx

[ 0.715741] blacklist: Revoked X.509 cert 'Canonical Ltd. Secure Boot Signing: 61482aa2830d0ab2ad5af10b7250da9033ddcef0'

[ 0.715741] integrity: Revoking X.509 certificate: UEFI:dbx

[ 0.715746] blacklist: Revoked X.509 cert 'Cisco: Virtual UEFI SubCA: 13df2e3f54ebf347dcaecebf21d3cbb2355a4c9a'

[ 0.715747] integrity: Revoking X.509 certificate: UEFI:dbx

[ 0.715751] blacklist: Revoked X.509 cert 'Debian Secure Boot Signer: 00a7468def'

[ 0.715989] integrity: Loading X.509 certificate: UEFI:MokListRT (MOKvar table)

[ 0.716263] integrity: Loaded X.509 cert 'Proxmox Server Solutions GmbH: Secure Boot CA: b5f1b11e482db5869329cb975aa35205f872cd7a'

[ 0.716266] Loading compiled-in module X.509 certificates

[ 0.716551] Loaded X.509 cert 'Build time autogenerated kernel key: 4a679945f66dced768781cfb6eed3b43f2a2cebe'PS: wobei ich mir bei den Fujitsu und den Proxmox Zertifikaten nicht sicher bin.

Last edited:

@boisbleu danke für die Rückmeldung!

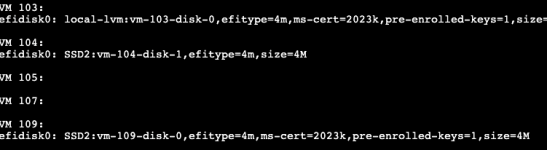

Gibt es eine Möglichkeit heraus zu finden, welche VMs secure-boot aktiviert haben, ohne dies direkt im EFI-Setup

Google meint:

qm config VMID

Habe das mal für ein paar VMs mit EFI-Disk überprüft. Bei denen war bis jetzt "pre-enrolled-keys=1" nicht zu finden.

Ich führe gerade eine ziemlich große Migration von VMWare zu Proxmox durch. Die VMWare Umgebung habe ich von einem Kollegen übernommen, welcher nicht mehr in der Firma ist. Daher kann ich nicht sagen, wie die Server aufgesetzt wurden.

Gibt es eine Möglichkeit heraus zu finden, welche VMs secure-boot aktiviert haben, ohne dies direkt im EFI-Setup

Gibt es die Möglichkeit zu überprüfen, ob die VMs mit Secure Boot laufen, ohne dies im EFI-Startmenü zu überprüfen? Im Laufendem Betrieb?Was die VMs angeht, das kommt drauf an, welche VMs EFI+SecureBoot nutzen.

Google meint:

qm config VMID

- Look for a line that includes efidisk0.

- To see if keys are enrolled, check for pre-enrolled-keys=1 in that line.

Habe das mal für ein paar VMs mit EFI-Disk überprüft. Bei denen war bis jetzt "pre-enrolled-keys=1" nicht zu finden.

Ich führe gerade eine ziemlich große Migration von VMWare zu Proxmox durch. Die VMWare Umgebung habe ich von einem Kollegen übernommen, welcher nicht mehr in der Firma ist. Daher kann ich nicht sagen, wie die Server aufgesetzt wurden.

Jo Microsoft Corporation: Windows UEFI CA 2023 fehlt, aber bei meiner Mint Kiste ist mir das ziemlich egal und um die Proxmox Kiste muss ich mich ja eh noch kümmern. Bei dem älteren Fujitsu D957 (Proxmox Host) ist das letzte verfügbare BIOS aus 2024 und bei dem "neueren" D958 (Mint) gibt es jetzt auch kein neueres BIOS mehr als das was darauf bereits installiert ist. Aber bei beiden ist SecureBoot im Fujitsu BIOS ja auch deaktiviert.Haben beide noch keine aktuellen Zertifikate im BIOS installiert.

VG Jim

Last edited:

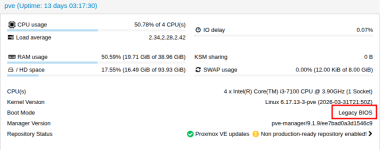

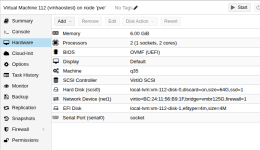

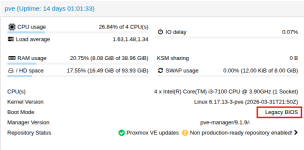

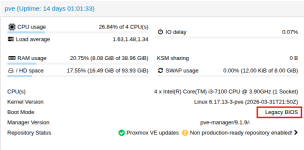

Wenn in der Übersicht „Legacy BIOS” steht, wie auf deinem Screenshot, dann ist Secure Boot für den Host definitiv nicht aktiviert.Jo Microsoft Corporation: Windows UEFI CA 2023 fehlt, aber bei meiner Mint Kiste ist mir das ziemlich egal und um die Proxmox Kiste muss ich mich ja eh noch kümmern. Bei dem älteren Fujitsu D957 (Proxmox Host) ist das letzte verfügbare BIOS aus 2024 und bei dem "neueren" D958 (Mint) gibt es jetzt auch kein neueres BIOS mehr als das was darauf bereits installiert ist. Aber bei beiden ist SecureBoot im Fujitsu BIOS ja auch deaktiviert.

VG Jim

Und wenn „pre-enrolled-keys=1” nicht zu finden ist, würde ich sagen, dass auch in den VMs kein Secure Boot aktiv ist.

Wenn du zu 120 % sicher sein willst, kannst du beim Booten der UEFI-VMs ESC oder F2 drücken, um ins virtuelle BIOS dieser VMs zu gelangen und dort Secure Boot noch abzuschalten. Aber ohne Keys kein Secure Boot, daher wird das wahrscheinlich nicht nötig sein, wenn „pre-enrolled-keys=1” nicht zu finden ist.

Last edited:

Jo danke für die zusätzlichen Infos. Ich schaue mir das die Tage dann alles noch einmal in Ruhe an. Aktuell sehe ich bei mir jetzt auch nicht die dringende Notwendigkeit da jetzt spontan irgendetwas zu machen, ohne mir das nicht alles mal in Ruhe angeschaut zu haben.Wenn du 120 % sicher sein willst

VG Jim

Du meinst nicht innerhalb von Windows (msinfo wäre hier dein Freund), sondern auf PVE Ebene?Gibt es die Möglichkeit zu überprüfen, ob die VMs mit Secure Boot laufen, ohne dies im EFI-Startmenü zu überprüfen? Im Laufendem Betrieb?

Vielleicht auch dazu einfach noch einen Screenshot.Innerhalb einer Windows-VM lässt sich das in der Powershell (mit administrativen Rechten gestartet) prüfen:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match ‘Windows UEFI CA 2023’

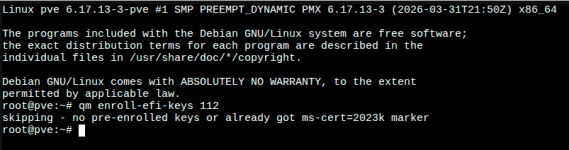

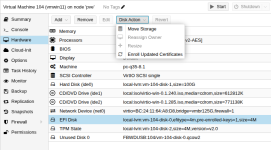

Edit: Ich habe das jetzt gerade mal per qm enroll-efi-keys 112 bei einer Home Assistant VM getestet und das Ergebnis davon sieht so aus:

Was mich jetzt ein wenig irritiert. Was soll oder will mir diese Meldung bei einer Linux VM mit BIOS: OVMF (UEFU) und EFI-Disk

jetzt sagen? Vermutlich ja das bei dieser HA VM kein Update notwendig ist?

VG Jim

Last edited:

Genau auf PVE-Ebene. Über CLI oder ob es irgendwo in den Options zu finden ist.Du meinst nicht innerhalb von Windows (msinfo wäre hier dein Freund), sondern auf PVE Ebene?

Gute Frage. Vermutlich wenn EFI Disk und TPM vorhanden sind. Wobei SecureBoot ja nur funktioniert, wenn die Keys ausgerollt werden. Also müsste man mit dem

Vielleicht weiß jemand anderes, ob es da eine elegante Suchmöglichkeit gibt.

pre-enrolled-keys=1 weiterkommen.Vielleicht weiß jemand anderes, ob es da eine elegante Suchmöglichkeit gibt.

Last edited:

Hallo @jim_os,

wenn bisher keine Secure-Boot-Keys auf der EFI-Disk waren (kein

wenn bisher keine Secure-Boot-Keys auf der EFI-Disk waren (kein

pre-enrolled-keys=1), brauchst Du auch keine neuen ausrollen.Linux Gäste kann man prüfen auf Bootvorgang mit Secure Boot, wenn QEMU Guest Agent aktiv ist:

Das ganze geht auch schön, wenn man die JSON Formatierung (ggf. jq installieren mit apt) entfernt und die LF wieder "scharf" macht (bei mehrzeiligen Ausgaben/Tabellen recht nützlich), es kommt dann als Antwort nur die "rohe" Konsolenausgabe aus dem Gast :

Achso Variante "hab gar kein EFI", dann ist auch i. d. R. kein mokutil installiert, sieht dann so aus:

Ergänzung:

Nicht aktives Secure Boot aber EFI sieht dann so aus, nur schnell bei Workstation abgefragt:

Code:

root@node5 ~ # qm guest exec 192204 -- mokutil --sb-state

{

"exitcode" : 0,

"exited" : 1,

"out-data" : "SecureBoot enabled\n",

"out-truncated" : 0

}Das ganze geht auch schön, wenn man die JSON Formatierung (ggf. jq installieren mit apt) entfernt und die LF wieder "scharf" macht (bei mehrzeiligen Ausgaben/Tabellen recht nützlich), es kommt dann als Antwort nur die "rohe" Konsolenausgabe aus dem Gast :

Code:

root@node5 ~ # qm guest exec 192204 -- mokutil --sb-state | jq '."out-data"' | sed 's/\\n/\n/g' | tr -d '"'

SecureBoot enabledAchso Variante "hab gar kein EFI", dann ist auch i. d. R. kein mokutil installiert, sieht dann so aus:

Code:

root@node5 ~ # qm guest exec 9072 -- mokutil | jq '."out-data"' | sed 's/\\n/\n/g' | tr -d '"'

Wide character in die at /usr/share/perl5/PVE/RESTHandler.pm line 1024.

Agent error: Guest agent command failed, error was 'Failed to execute child process “mokutil” (No such file or directory)'Ergänzung:

Nicht aktives Secure Boot aber EFI sieht dann so aus, nur schnell bei Workstation abgefragt:

Code:

XXXXXX@XXXXXX:~$ sudo mokutil --sb-state

SecureBoot disabled

Platform is in Setup Mode

Last edited:

Hallo @fiona

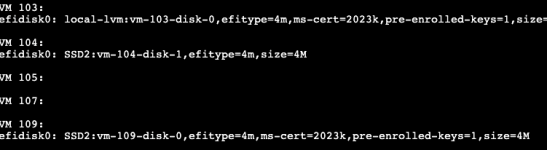

D.h. nur bei der VM 104 - bei der es sich eben um eine Windows 11 VM handelt - gibt es den pre-enrolled-keys=1 Eintrag. Bei dieser Windows VM wurde durch die Windows Updates aber bereits das 2023er Zertifikat erstellt

Was aber an dem EFI-Disk-Eintrag nichts verändert hat. D.h. da taucht jetzt nicht zusätzlich der entsprechende ms-cert=2023k Eintrag mit auf. Bsp. von einem anderen User, allerdings von einer Home Assistant VM (ID 103).

OK es könnte natürlich sein das ein Windows Update nichts an dem EFI-Disk-Eintrag bei der VM ändert und deshalb der ms-cert=2023k Eintrag da nicht erscheint. Aber das weiß ich nicht. Aktuell siehe es bei der Windows 11 VM so aus.

Lt. Windows Powershell Info ist das neue 2023 UEFI Cert 2023 bereits installiert und lt. Proxmox könnte ich noch ein "Enroll Updated Certificates" durchführen.

Vielleicht noch zwei Anmerkungen dazu:

1. Ich nutze hier noch nicht den 7er Kernel bei Proxmox sondern noch Kernel 6.17.13-3 mit PVE 9.1.9

2. Einfach nur zur Info: Es gibt um HA-Forum von Simon auch noch eine jetzt längere Diskussion zu dem Thema, die ich dort "angezettelt" habe.

https://community.simon42.com/t/fyi...efi-secure-boot-zertifikate-bis-06-2026/84989

VG Jim

Danke für die Info. Im Moment sieht es bei meinen VMs so auswenn bisher keine Secure-Boot-Keys auf der EFI-Disk waren (keinpre-enrolled-keys=1), brauchst Du auch keine neuen ausrollen.

Code:

root@pve:~# for id in $(qm list | awk 'NR>1 {print $1}'); do

echo "VM $id:"

qm config $id | grep efi

echo

done

VM 101:

VM 104:

efidisk0: local-lvm:vm-104-disk-0,efitype=4m,pre-enrolled-keys=1,size=4M

VM 105:

VM 106:

VM 108:

efidisk0: local-lvm:vm-108-disk-0,efitype=4m,size=4M

VM 109:

VM 112:

efidisk0: local-lvm:vm-112-disk-1,efitype=4m,size=4M

VM 113:

root@pve:~#D.h. nur bei der VM 104 - bei der es sich eben um eine Windows 11 VM handelt - gibt es den pre-enrolled-keys=1 Eintrag. Bei dieser Windows VM wurde durch die Windows Updates aber bereits das 2023er Zertifikat erstellt

Was aber an dem EFI-Disk-Eintrag nichts verändert hat. D.h. da taucht jetzt nicht zusätzlich der entsprechende ms-cert=2023k Eintrag mit auf. Bsp. von einem anderen User, allerdings von einer Home Assistant VM (ID 103).

OK es könnte natürlich sein das ein Windows Update nichts an dem EFI-Disk-Eintrag bei der VM ändert und deshalb der ms-cert=2023k Eintrag da nicht erscheint. Aber das weiß ich nicht. Aktuell siehe es bei der Windows 11 VM so aus.

Lt. Windows Powershell Info ist das neue 2023 UEFI Cert 2023 bereits installiert und lt. Proxmox könnte ich noch ein "Enroll Updated Certificates" durchführen.

Vielleicht noch zwei Anmerkungen dazu:

1. Ich nutze hier noch nicht den 7er Kernel bei Proxmox sondern noch Kernel 6.17.13-3 mit PVE 9.1.9

2. Einfach nur zur Info: Es gibt um HA-Forum von Simon auch noch eine jetzt längere Diskussion zu dem Thema, die ich dort "angezettelt" habe.

https://community.simon42.com/t/fyi...efi-secure-boot-zertifikate-bis-06-2026/84989

VG Jim

Last edited:

Hallo @fiona

kannst du was zu EFI + SecureBoot für den Host sagen, was die Zertifikate angeht?

Da gibt es ja einmal

und dann die Microsoft Zertifikate

Braucht PVE beide Zertifikate oder nur eines davon künftig für EFI + SecureBoot?

kannst du was zu EFI + SecureBoot für den Host sagen, was die Zertifikate angeht?

Da gibt es ja einmal

integrity: Loaded X.509 cert 'Proxmox Server Solutions GmbH: Secure Boot CA: b5f1b11e482db5869329cb975aa35205f872cd7a'und dann die Microsoft Zertifikate

integrity: Loaded X.509 cert 'Microsoft Corporation: Windows UEFI CA 2023: aefc5fbbbe055d8f8daa585473499417ab5a5272'Braucht PVE beide Zertifikate oder nur eines davon künftig für EFI + SecureBoot?

@jim_os ob die neuen Zertifikate da sind oder nicht, wird im Moment nicht automatisch detektiert. Du kannst einfach trotzdem den enroll-Knopf benutzen, dann wird beim nächsten Anwenden der Config-Änderungen geschaut. Wenn alle Zertifikate da sind, wird einfach der

ms-cert=2023k Marker gesetzt. Sonst werden die fehlenden Zertifikate eingespielt und der ms-cert=2023k Marker wird gesetzt.