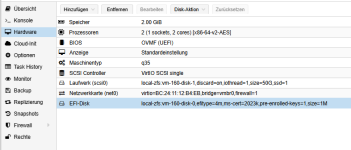

beispielhaft hier mal ein Bild einer Instanz [160] mit EFI-Disk:

Denkt an die Erneuerung der UEFI-Zertifikate, wenn noch nicht geschehen!

Das betrifft nicht nur Windowsmaschinen!

Das Vorgehen hier wäre für die ID:160:

Denkt an die Erneuerung der UEFI-Zertifikate, wenn noch nicht geschehen!

Das betrifft nicht nur Windowsmaschinen!

Das Vorgehen hier wäre für die ID:160:

- VM herunterfahren

- Backup erstellen (ggf. Hinweise im LOG beachten!)

- VM unten lassen

- Proxmox Shell öffnen

Code:

qm enroll-efi-keys 160 - VM starten und sie testen

- Backup erstellen