hat denn jemand von euch schon einmal ein Update durchgeführt? Oder ist es besser nie wieder ein Update zu machen

Ist die Frage jetzt ernst gemeint?

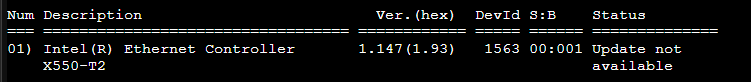

Natürlich machen hier vermutlich 99,x % aller User regelmäßig Updates. Dein Problem wird ja mit großer Wahrscheinlichkeit auch an dem NIC-(Treiber)Problem liegen, was z.B. mit 6.8.12-10 mal wieder aufgetaucht ist. Wie man das Problem lösen kann ist hier im Forum ja beschrieben.

Ja es ist natürlich blöd wenn nach einem Update Irgendetwas nicht mehr (richtig) funktioniert und wenn es z.B. die Netzwerkverbindung betrifft, sodass Proxmox alle x Stunden/Tage immer mal wieder nicht erreichbar ist, ist das natürlich noch ärgerlicher, aber das ist ganz sicher kein Grund keine oder gar "nie" Updates zu machen. Was man machen kann und so wie ich das schon ewig handhabe und das vollkommen unabhängig ob es sich um Proxmox oder irgendeine andere Software handelt, ist nicht direkt nach dem erscheinen eines Updates dies sofort installieren. Lieber erst mal ein paar Tage abwarten wie die Erfahrungswerte anderer User mit einem Update sind. Es gibt immer genug User die "ganz heiß" auf Updates sind und sich diese sofort installieren. Daher habe ich auch gar kein schlechtes Gewissen wenn ich anderen Usern da gerne den Vortritt lasse.

Ich nutze hier im Moment z.B. noch 6.8.12-9 und in meiner Proxmox Kiste steckt auch ein I219-LM, mit der es ja auch schon Treiber-Probleme gab und mit/ab 6.8.12-10 dann wohl auch wieder gibt. Meine I219-LM hat z.B. in den letzten rund zwei Jahren unter Proxmox gar keine Treiber-Probleme gehabt oder gemacht. Davor habe ich mal einen NUC8 mit Intel NIC für Proxmox genutzt und bei dem tauchten damals auch schon NIC-Treiber-Probleme auf, die sich auch damals mit einem entsprechenden ethtool Befehl lösen ließen. Diese Intel NIC Treiber-Probleme sind schon etwas lästig und warum die nach irgendwelchen Proxmox Updates bei irgendwelchen Intel NICs immer mal wieder auftauchen wird hier vermutlich keiner so ganz genau wissen und ein "aussitzen" und auf das Proxmox Update xyz warten, wird in dem Fall vermutlich auch nichts bringen, eben weil wohl niemand so ganz genau weiß warum dieses Intel NIC Problem immer mal wieder auftaucht.

Fazit: Updates sind quasi Pflicht, nur das man sie m.M.n. nicht unbedingt sofort installieren muss und sollte. Es sei denn eine gravierende Sicherheitslücke würde mit dem Update geschlossen. Sollte man dann erst etwas später ein Update installieren hat man entweder schon etwas von evtl. Problemen damit und Lösungen dafür, im Vorfeld mitbekommen, oder man findet nach dem Update entsprechende Infos von anderen Usern dazu.

VG Jim