Danke Sehr Falk für die Ausführliche Erklärung und die aufgebrachte Zeit !

Natürlich gilt es immer aktuell zu bleiben, so wie auch alle anderen Sachen nachzuziehen.

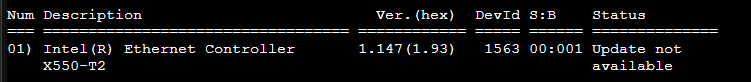

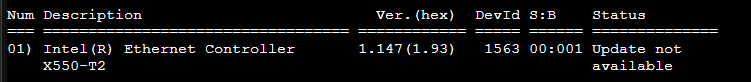

So wie es scheint macht das Intel Tool bei mir Probleme :

Non-Volatile Memory (NVM) Update Utility for Intel® Ethernet Network Adapter X550 Series

Dies meldet immer folgendes :

Verbaut ist bei mir folgendes Board :

https://www.asrockrack.com/general/productdetail.asp?Model=X470D4U2-2T#Specifications

Kommt das Intel Tool hier nicht zurecht oder wird wie in einigen Foren beschrieben auch noch auf andere Tools zurückgegriffen ?

Wie bist du immer vorgegangen wenn ich fragen darf bei den Firmware Upgrades ?

Grüsse

Arp

Natürlich gilt es immer aktuell zu bleiben, so wie auch alle anderen Sachen nachzuziehen.

So wie es scheint macht das Intel Tool bei mir Probleme :

Non-Volatile Memory (NVM) Update Utility for Intel® Ethernet Network Adapter X550 Series

Dies meldet immer folgendes :

Verbaut ist bei mir folgendes Board :

https://www.asrockrack.com/general/productdetail.asp?Model=X470D4U2-2T#Specifications

Kommt das Intel Tool hier nicht zurecht oder wird wie in einigen Foren beschrieben auch noch auf andere Tools zurückgegriffen ?

Wie bist du immer vorgegangen wenn ich fragen darf bei den Firmware Upgrades ?

Grüsse

Arp