Hallo Community,

wir wollen unsere derzeitigen VM's von VMware nach Proxmox umziehen. Das hat soweit auch alles funktioniert. Wir erhalten derzeit nur keine Verbindung vom Sprungserver zu unseren VM's. Die VMs hängen in verschiedenen VLANs. Wir nutzen auf der VMware Seite eine "VMware vSphere Distributed Switch".

Es funktioniert weder die Variante über die Linux Bridge --> VLAN Aware yes und das jeweilige VLAN in der Netzwerkconfig des Systems zu hinterlegen, noch über die SDN Variante. Wir würden auch langfristig gerne auf die SDN Variante setzen, da wir noch mehrere Hosts in die Proxmox Umgebung einbinden wollen.

Wir haben auch verschiedene Einstellungsmöglichkeiten vorgenommen, welche leider nicht erfolgreich waren.

Wir sind uns derzeit nicht sicher, ob für den erfolgreichen Umzug von VMware nach Proxmox noch weitere Anpassungen auf der Proxmox Seite durchzuführen sind oder es im Netzwerkbereich unterschiede gibt, das wir hier auf dem Switch / Firewall noch Anpassungen vornehmen müssen.

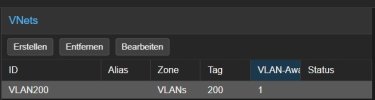

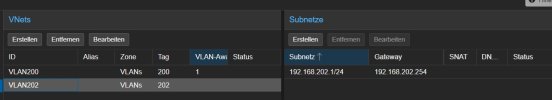

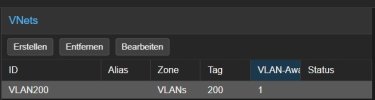

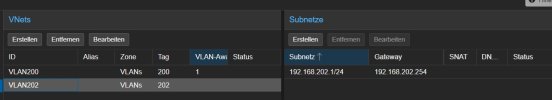

Die beiden VLANs wurden mit unterschiedlichen Configs zum testen angelegt. Leider waren beide nicht erfolgreich.

Vielleicht hatte jemand bereits ähnliche Probleme und hat hier einen Tipp für uns.

Vielen Dank vorab.

Hardware

Intel(R) Xeon(R) CPU E7-4809 v4 @ 2.10GHz

Intel(R) GbE 4P I350-t rNDC

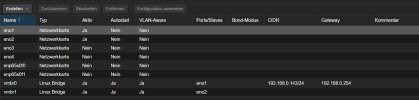

interfaces

sdn

Output Netzwerkinterface (ohne das VLAN 202):

wir wollen unsere derzeitigen VM's von VMware nach Proxmox umziehen. Das hat soweit auch alles funktioniert. Wir erhalten derzeit nur keine Verbindung vom Sprungserver zu unseren VM's. Die VMs hängen in verschiedenen VLANs. Wir nutzen auf der VMware Seite eine "VMware vSphere Distributed Switch".

Es funktioniert weder die Variante über die Linux Bridge --> VLAN Aware yes und das jeweilige VLAN in der Netzwerkconfig des Systems zu hinterlegen, noch über die SDN Variante. Wir würden auch langfristig gerne auf die SDN Variante setzen, da wir noch mehrere Hosts in die Proxmox Umgebung einbinden wollen.

Wir haben auch verschiedene Einstellungsmöglichkeiten vorgenommen, welche leider nicht erfolgreich waren.

Wir sind uns derzeit nicht sicher, ob für den erfolgreichen Umzug von VMware nach Proxmox noch weitere Anpassungen auf der Proxmox Seite durchzuführen sind oder es im Netzwerkbereich unterschiede gibt, das wir hier auf dem Switch / Firewall noch Anpassungen vornehmen müssen.

Die beiden VLANs wurden mit unterschiedlichen Configs zum testen angelegt. Leider waren beide nicht erfolgreich.

Vielleicht hatte jemand bereits ähnliche Probleme und hat hier einen Tipp für uns.

Vielen Dank vorab.

Hardware

Intel(R) Xeon(R) CPU E7-4809 v4 @ 2.10GHz

Intel(R) GbE 4P I350-t rNDC

interfaces

Code:

root@pve143:~# cat /etc/network/interfaces

# network interface settings; autogenerated

# Please do NOT modify this file directly, unless you know what

# you're doing.

#

# If you want to manage parts of the network configuration manually,

# please utilize the 'source' or 'source-directory' directives to do

# so.

# PVE will preserve these directives, but will NOT read its network

# configuration from sourced files, so do not attempt to move any of

# the PVE managed interfaces into external files!

auto lo

iface lo inet loopback

iface eno1 inet manual

iface eno2 inet manual

iface eno3 inet manual

iface eno4 inet manual

iface enp65s0f0 inet manual

iface enp65s0f1 inet manual

auto vmbr0

iface vmbr0 inet static

address 192.168.0.143/24

gateway 192.168.0.254

bridge-ports eno1

bridge-stp off

bridge-fd 0

bridge-vlan-aware yes

bridge-vids 2-4094

source /etc/network/interfaces.d/*sdn

Code:

root@pve143:~# cat /etc/network/interfaces.d/sdn

#version:39

auto VLAN200

iface VLAN200

bridge_ports vmbr0.200

bridge_stp off

bridge_fd 0

bridge-vlan-aware yes

bridge-vids 2-4094

auto VLAN202

iface VLAN202

bridge_ports vmbr0.202

bridge_stp off

bridge_fd 0Output Netzwerkinterface (ohne das VLAN 202):

Code:

root@pve143:~# ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: eno1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master vmbr0 state UP group default qlen 1000

link/ether 24:6e:96:4e:1e:b4 brd ff:ff:ff:ff:ff:ff

altname enp1s0f0

3: eno2: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000

link/ether 24:6e:96:4e:1e:b5 brd ff:ff:ff:ff:ff:ff

altname enp1s0f1

4: eno3: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000

link/ether 24:6e:96:4e:1e:b6 brd ff:ff:ff:ff:ff:ff

altname enp1s0f2

5: eno4: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000

link/ether 24:6e:96:4e:1e:b7 brd ff:ff:ff:ff:ff:ff

altname enp1s0f3

6: enp65s0f0: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000

link/ether a0:36:9f:df:61:48 brd ff:ff:ff:ff:ff:ff

7: enp65s0f1: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000

link/ether a0:36:9f:df:61:49 brd ff:ff:ff:ff:ff:ff

8: vmbr0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000

link/ether 24:6e:96:4e:1e:b4 brd ff:ff:ff:ff:ff:ff

inet 192.168.0.143/24 scope global vmbr0

valid_lft forever preferred_lft forever

inet6 fe80::266e:96ff:fe4e:1eb4/64 scope link

valid_lft forever preferred_lft forever

19: tap100i0: <BROADCAST,MULTICAST,PROMISC,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast master vmbr0 state UNKNOWN group default qlen 1000

link/ether 82:3e:d6:d5:f6:3b brd ff:ff:ff:ff:ff:ff

30: vlan200: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000

link/ether 24:6e:96:4e:1e:b4 brd ff:ff:ff:ff:ff:ff

inet6 fe80::266e:96ff:fe4e:1eb4/64 scope link

valid_lft forever preferred_lft forever

34: vmbr0.200@vmbr0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue master vlan200 state UP group default qlen 1000

link/ether 24:6e:96:4e:1e:b4 brd ff:ff:ff:ff:ff:ff

36: tap101i0: <BROADCAST,MULTICAST,PROMISC,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast master vlan200 state UNKNOWN group default qlen 1000

link/ether 6e:99:a1:08:21:0e brd ff:ff:ff:ff:ff:ff