Hey Proxmox Community,

ich gestehe, dass ich ein absoluter Neuling im Bereich Netzwerke bin und nun etwas mit der Einrichtung überfordert bin.

Mein Plan ist es, eine Fritzbox 7590 im PPoE-Modus zu betreiben und daran einen Server mit Proxmox laufen zu lassen. Auf diesem Server läuft als VM OPNsense an den auch ein Switch angeschlossen ist, an dem wiederum ein AP hängt. Der Server verfügt über vier LAN-Ports, auf denen später weitere VMs und Container virtualisiert werden sollen.

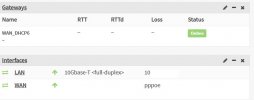

Derzeit ist der Server mit zwei Kabeln an die Fritzbox angeschlossen, einmal am WAN-Port und einmal am LAN1-Port. Der Server mit Proxmox hat eine feste IP und gelangt über LAN1 ins Internet. Ein Kabel geht wiederum in den Switch.

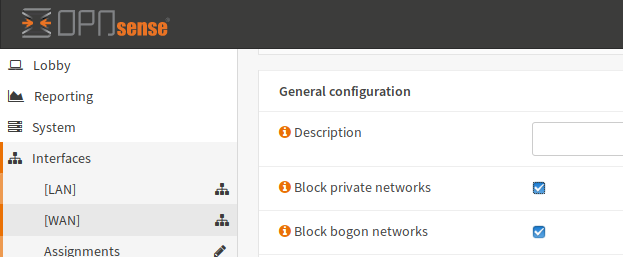

OPNsense wurde bereits installiert, sollte jedoch mit zwei NICs ausgestattet werden, einmal für WAN an die Fritzbox und einmal für LAN an den Switch, um das Internet an den Switch weiterzuleiten.

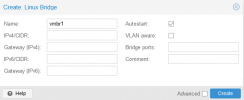

Das bedeutet, dass ich nun zwei neue Linux-Bridges erstellen muss, mit den beiden oben genannten NICs.

Allerdings kommt bei der Erstellung die Frage nach einigen Daten auf, und ich weiß nicht, was als IP-Adresse usw. eingetragen werden muss.

Zudem bin ich mir unsicher, ob ich bereits Fehler in meiner Planung gemacht habe.

Sobald ich PPoE aktiviere, verliere ich ja auch meine Internetverbindung, daher bin ich unsicher, wie die richtige Reihenfolge hier ist.

Vielen Dank für eure Hilfe.

ich gestehe, dass ich ein absoluter Neuling im Bereich Netzwerke bin und nun etwas mit der Einrichtung überfordert bin.

Mein Plan ist es, eine Fritzbox 7590 im PPoE-Modus zu betreiben und daran einen Server mit Proxmox laufen zu lassen. Auf diesem Server läuft als VM OPNsense an den auch ein Switch angeschlossen ist, an dem wiederum ein AP hängt. Der Server verfügt über vier LAN-Ports, auf denen später weitere VMs und Container virtualisiert werden sollen.

Derzeit ist der Server mit zwei Kabeln an die Fritzbox angeschlossen, einmal am WAN-Port und einmal am LAN1-Port. Der Server mit Proxmox hat eine feste IP und gelangt über LAN1 ins Internet. Ein Kabel geht wiederum in den Switch.

OPNsense wurde bereits installiert, sollte jedoch mit zwei NICs ausgestattet werden, einmal für WAN an die Fritzbox und einmal für LAN an den Switch, um das Internet an den Switch weiterzuleiten.

Das bedeutet, dass ich nun zwei neue Linux-Bridges erstellen muss, mit den beiden oben genannten NICs.

Allerdings kommt bei der Erstellung die Frage nach einigen Daten auf, und ich weiß nicht, was als IP-Adresse usw. eingetragen werden muss.

Zudem bin ich mir unsicher, ob ich bereits Fehler in meiner Planung gemacht habe.

Sobald ich PPoE aktiviere, verliere ich ja auch meine Internetverbindung, daher bin ich unsicher, wie die richtige Reihenfolge hier ist.

Vielen Dank für eure Hilfe.