Moin Zusammen. ich benötige mal euer Schwarmwissen. Ich stecke leider gerade etwas fest.

Umgebung:

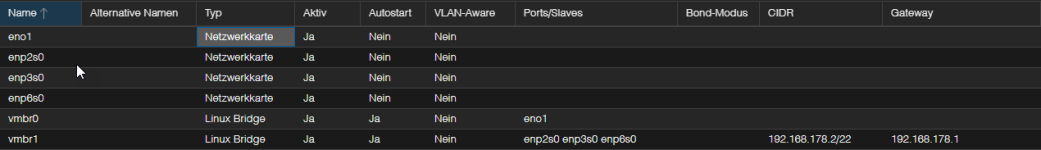

Proxmox VE

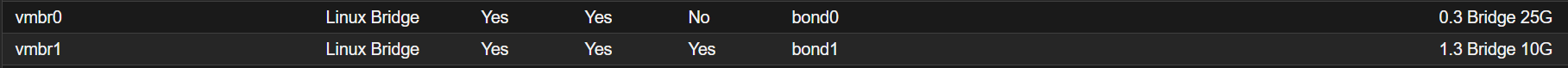

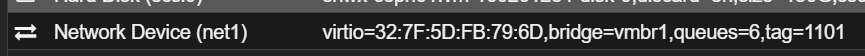

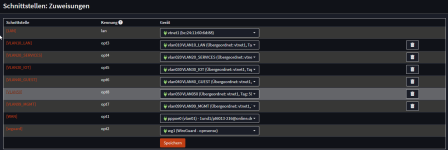

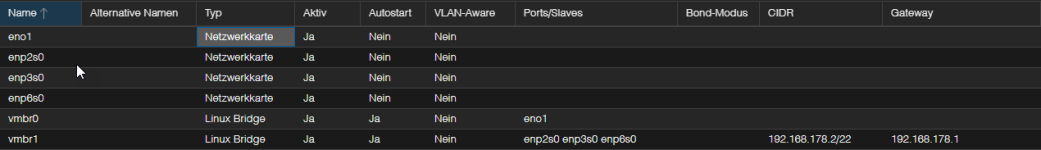

vmbr0 = WAN

vmbr1 = LAN / Trunk Richtung UniFi

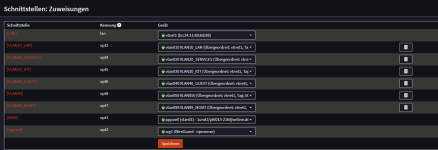

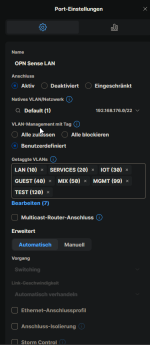

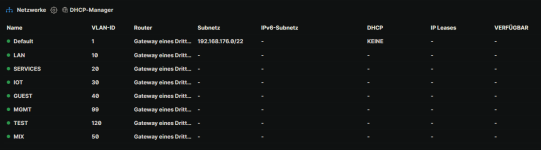

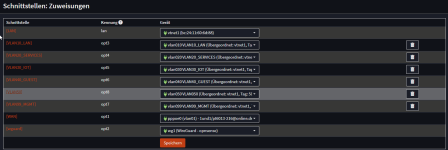

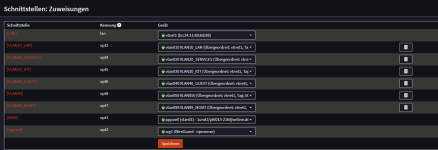

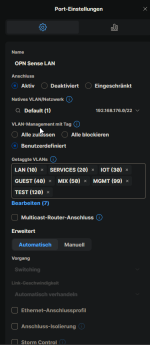

VM OPNsense als Firewall (VLAN-Gateways)

hinter vmbnr1 -> UniFi Switche

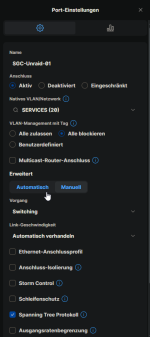

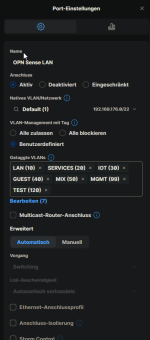

Trunk-Port zu Proxmox: Native VLAN: 1 (Default)

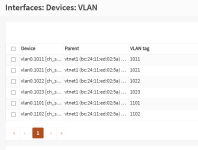

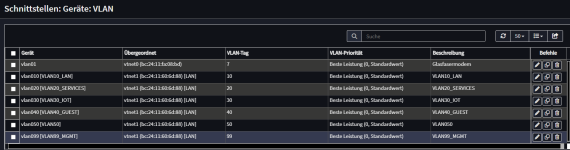

Tagged VLANs: 10, 20, 30, 40, 50, 99, 120

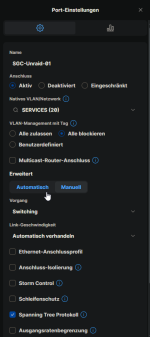

Unraid -> eigener Switch-Port -> Native VLAN: 20 (SERVICES)

VLANs funktionieren für physische Clients, VMs und OPNsense einwandfrei.

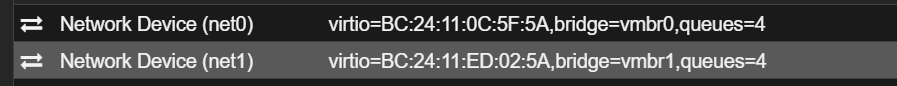

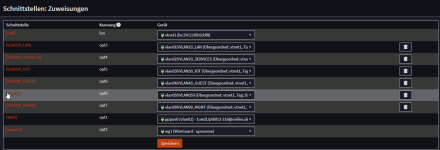

ich würde nun gerne auch meinen LXC's / VM's ein VLAN zuweisen. Laufen alle über vmbr1 aktuell.

Leider scheitere ich an der Durchführung.

Reines VLAN Tag setzen im LXC bringt keinen Erfolg.

Sobald ich aber auf vmbr1 LXC-Aware aktiviere, ist mein z.B. mein Unraid-Server im VLAN20 direkt offline.

deaktiviere ich es wieder ist mein Unraid Server sofort wieder da.

Könnte mir jemand Hilfestellung geben?

Vielen Dank.

Umgebung:

Proxmox VE

vmbr0 = WAN

vmbr1 = LAN / Trunk Richtung UniFi

VM OPNsense als Firewall (VLAN-Gateways)

hinter vmbnr1 -> UniFi Switche

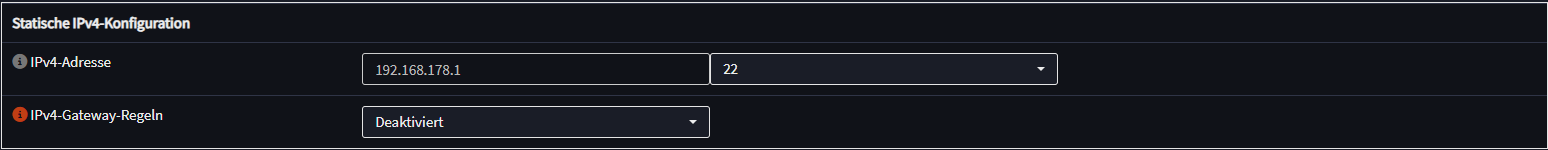

Trunk-Port zu Proxmox: Native VLAN: 1 (Default)

Tagged VLANs: 10, 20, 30, 40, 50, 99, 120

Unraid -> eigener Switch-Port -> Native VLAN: 20 (SERVICES)

VLANs funktionieren für physische Clients, VMs und OPNsense einwandfrei.

ich würde nun gerne auch meinen LXC's / VM's ein VLAN zuweisen. Laufen alle über vmbr1 aktuell.

Leider scheitere ich an der Durchführung.

Reines VLAN Tag setzen im LXC bringt keinen Erfolg.

Sobald ich aber auf vmbr1 LXC-Aware aktiviere, ist mein z.B. mein Unraid-Server im VLAN20 direkt offline.

deaktiviere ich es wieder ist mein Unraid Server sofort wieder da.

Könnte mir jemand Hilfestellung geben?

Vielen Dank.